21

jaringan tersebut mampu berkomunikasi langsung

melalui perantara jaringan biasa (Hub

atau Switch) tanpa harus melewati perantara router terlebih dahulu.

2.4

Ancaman Jaringan

2.4.1

Program Berbahaya (Malicious Software)

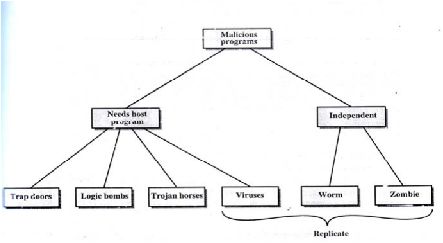

Gambar 2.4 Taxonomy dari program berbahaya

Gambar di atas memberikan gambaran tentang program berbahaya atau

malicious

programs.

Program

berbahaya

ini

dibagi

menjadi

2

kategori,

yaitu

mereka

yang

memerlukan program host dan

mereka yang

mandiri (Stallings 2003, p.597).

Yang

pertama

adalah

bagian

dari

program

yang

tidak

dapat

berjalan

tanpa

program host.

Sedangkan

yang

kedua

adalah

program yang

dapat

berjalan

sendiri

tanpa

memerlukan

suatu program host. Kita

juga dapat

membedakan program berbahaya

menjadi program

yang tidak dapat menduplikasikan diri dan mereka yang dapat menduplikasikan diri.

Meskipun taxonomy dari gambar di atas dapat berguna dalam

mengorganisasikan

informasi

yang

sedang

kita bicarakan,

tetapi

tidak

dapat

mencakup

semuanya. Dalam kenyataannya, bom

logic atau trojan

horses dapat

menjadi bagian dari

virus atau worm.