36

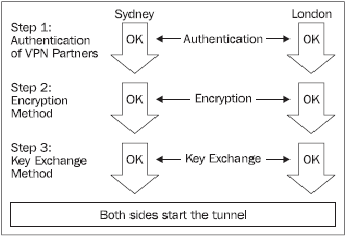

1.

Pengirim dan penerima

harus saling

melakukan

otentikasi satu sama lain.

2.

Mereka

harus

saling

setuju

dalam

metode

pengenkripsian.

3.

Mereka

harus

saling

setuju

dalam

metode

penggantian kunci.

Gambar 2.13 : Three steps of using symmetric encryption

Hal

inilah

yang

menjadikan

VPN sedikit lebih kompleks dan

sulit.

2.

Asymmetric Encryption

Asymmetrical Key Encryption

mengenkripsi

informasi dengan suatu key dan mendekripsi dengan key

yang

lain. Sistem ini

menggunakan kombinasi dari dua buah

key, yaitu private key yang disimpan untuk diri sendiri, dan

public key yang diberikan untuk remote user.