|

BAB 2

LANDASAN TEORI

Bab

ini

akan

membahas

teori-teori yang

relevan

sebagai

landasan

untuk

mendalami

analisis

perancangan

topologi jaringan

yang

diperlukan

guna

mendukung

proses bisnis PT. GMF AeroAsia. Sebagai perusahaan perawatan pesawat terbesar di

Indonesia, PT.

GMF

AeroAsia

memiliki

aktivitas

proses

bisnis

yang cukup

kompleks

karena merupakan bengkel perawatan pesawat yang lengkap dan memiliki aplikasi

kantor yang banyak serta kerja traffic yang tinggi. Sehingga dibutuhkan teknologi yang

handal untuk mendukung proses bisnis dan teori-teori teknologi tersebut akan diuraikan

pada bab ini. Bahasan diawali dengan teori jaringan, peralatan jaringan, macam-macam

jaringan, sampai pada routing protocol. Bahasan selanjutnya adalah keamanan pada

jaringan seperti teknologi VLAN serta pengenalan alat bantu perancangan dengan sistem

virtual menggunakan Packet Tracer versi 5 dari CISCO.

2.1 Pengertian Jaringan

Menurut Forouzan (2007, p7),

Jaringan adalah serangkaian kumpulan alat

(sering disebut node) yang terhubung oleh link

komunikasi. Node dapat berupa

komputer, printer

atau

beberapa

device

lainnya

yang

terhubung dengan

jaringan

yang mampu mengirim dan menerima data yang dihasilkan oleh node lainnya pada

jaringan.

8

|

|

9

Sebuah

jaringan

harus

dapat

memenuhi

sejumlah

kriteria.

Kriteria

yang

terpenting adalah terdiri dari performa, kehandalan, dan keamanan. (Forouzan,

2007, pp7-8).

¾

Performa

Performa dapat diukur dengan berbagai cara, termasuk waktu

transit dan waktu respon. Waktu transit adalah jumlah waktu yang

diperlukan

untuk

sebuah

pesan dikirim dari

satu device

ke device

lain.

Waktu respon adalah waktu yang berlangsung antara pemeriksaan

informasi dan respon. Performa sebuah jaringan bergantung pada

sejumlah faktor, termasuk jumlah pengguna, jenis media transmisi,

kemampuan hardware yang terhubung, dan efisiensi software.

¾

Kehandalan

Selain

pengiriman

akurasi, kehandalan

jaringan

diukur

berdasarkan frekuensi kegagalan, waktu yang dibutuhkan sebuah

link

untuk pulih dari kegagalan, dan ketahanan jaringan dalam bencana.

¾

Keamanan

Masalah-masalah keamanan

jaringan termasuk melindungi data

dari akses yang tidak sah, melindungi data dari kerusakan, dan

pelaksanaan kebijakan dan prosedur

untuk pemulihan dari pelanggaran

dan kehilangan data.

|

|

10

Jaringan komputer menjadi penting karena digunakan dalam komunikasi

dan pertukaran data. Hampir di setiap perusahaan terdapat jaringan komputer untuk

memperlancar arus informasi didalam perusahaan tersebut, sehingga dengan adanya

jaringan komputer sangat membantu dalam meningkatkan efisiensi bisnis.

Sebuah

jaringan

pada

awalnya

hanyalah

berskala

kecil yaitu

biasanya

dengan teknologi Local Area Network (LAN), yang

umumnya

hanya dibatasi oleh

area lingkungan seperti perkantoran disebuah gedung. Kemudian berkembang

menjadi lingkup area yang luas dengan teknologi Metropolitan Area Network

(MAN) misalnya untuk antar wilayah dan Wide Area Network (WAN) untuk antar

negara, sehingga pengguna pada daerah geografis yang luas dapat dihubungkan.

Internet merupakan suatu jaringan komputer raksasa yakni terdiri dari

jutaan LAN, MAN dan WAN yang terhubung dan dapat saling berinteraksi. Hal ini

dapat terjadi karena adanya perkembangan teknologi jaringan yang sangat pesat,

sehingga

dalam beberapa

tahun

saja

jumlah

pengguna

jaringan

komputer

yang

tergabung

dalam

internet

berlipat

ganda,

karena

dengan

internet

para

pengguna

dapat melakukan komunikasi tanpa adanya batasan geografis.

2.2 Peralatan Jaringan Komputer

Peralatan yang terhubung langsung ke segmen jaringan disebut sebagai

sebuah device. Device ini dipecah menjadi dua klasifikasi. Klasifikasi pertama

adalah end-user device (device untuk pengguna akhir). End-user devices mencakup

|

11

komputer, printer, scanner dan device

lain

yang

menyediakan

service langsung ke

user.

Klasifikasi

kedua

adalah network

device. Network devices mencakup

semua

device

yang

menghubungkan

end-user

device bersamaan

untuk

memungkinkan

mereka berkomunikasi. Contoh network device diantaranya :

• Switch

Switch merupakan network device yang bekerja pada Layer 2 model OSI,

yang mampu melakukan manajemen transfer data yaitu hanya meneruskan data

ke

segmen

yang dituju.

Switch tidak

melakukan

konversi

format

data. Switch

mempelajari

host

mana

saja

yang terhubung

ke

suatu

port dengan

membaca

Media Access Control (MAC) Address asal yang ada di dalam frame kemudian

switch membuka sirkuit virtual antara node sumber dengan node tujuan.

Dengan demikian komunikasi dua port tersebut tidak mempengaruhi traffic dari

port lain. Hal terebut membuat LAN lebih efisien. Gambar berikut adalah

simbol switch :

Gambar 2.1 Switch Symbol

• Router

Router

adalah

sebuah

alat

atau

perangkat

lunak

dalam komputer

yang

menentukan

kemana

jaringan

berikutnya

akan

dikirim kepada

atau

menuju

tujuannya. Router ini biasanya dihubungkan dengan kurang lebih dua jaringan

|

12

dan

memilih

jalan atau cara untuk

mengirimkan tiap

informasi didasari pada

jaringan yang berhubungan dengan router.

Router

biasanya bertugas

melakukan

routing

paket

data dari source ke

destination pada LAN, dan menyediakan koneksi ke WAN. Dalam lingkungan

LAN, router membatasi broadcast domain, menyediakan layanan local address

resolution

seperti

ARP

(Address

Resolution

Protocol) dan

RARP

(Reverse

Address Resolution Protocol),

dan

membagi network

dengan menggunakan

struktur subnetwork. Gambar berikut adalah simbol router :

Gambar 2.2 Router Symbol

• Cable Cat5

Cable

Cat5 adalah

kabel

UTP

(Unshielded Twistet

Pair)

atau

STP

(Shielded Twister Pair). Kabel dari tembaga yang dililit (twist) menjadi satu.

Ada empat pasang kabel yang terdapat dalam satu pembungkus luar yaitu biru –

putih, kuning – putih, hijau – putih dan coklat – putih.

Gambar 2.3 Cable Cat5

|

|

13

• Access Point

Access Point (AP) berperan sebagai sentral hub

pada infrastruktur

WLAN (Wireless

LAN). AP dilengkapi dengan antena dan menyediakan

koneksi wireless pada daerah tertentu yang disebut cell

2.3 Macam - Macam Jaringan

2.3.1 Local Area Network (LAN)

Menurut Casad dan Newland (1997, p32), Local Area Network (LAN)

adalah sekelompok komputer dan jaringan perangkat komunikasi yang saling

terhubung

dalam wilayah

geografis

terbatas,

seperti

sebuah

gedung

atau

kampus. LAN ditandai oleh berikut:

¾

Mentransfer data dengan kecepatan tinggi.

¾

Ada dalam wilayah geografis yang terbatas.

¾

Umumnya lebih murah.

LAN dapat digambarkan secara sederhana seperti dua buah PC dan

printer yang

terdapat

pada home

office, atau

secara luas dapat

dilihat

pada

perusahaan yang dalam perusahaan tersebut suara, bunyi, dan video

peripherals termasuk

didalamnya.

LAN

hanya

dapat

terhubung

dengan

beberapa kilometer saja.

|

14

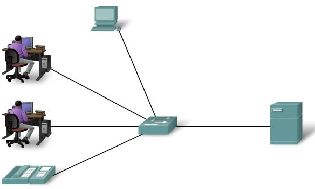

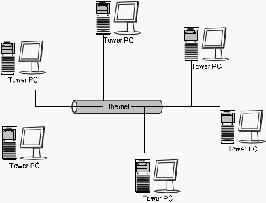

Gambar 2.4 berikut menggambarkan jaringan Local Area Network

(LAN).

Gambar 2.4 Local Area Network (LAN)

Setiap

personal

computer (PC)

yang menggunakan LAN,

membutuhkan

Network

Inteface

Card (NIC)

atau

Network

Adapter

Card

(NAC). Card ini berfungsi untuk memindahkan data dari PC ke jaringan dan

dari jaringan ke PC.

Ukuran LAN dapat ditentukan dengan pembatasan jumlah user per

software, atau dengan pembatasan jumlah pengguna untuk mengakses sistem

operasi. Selain ukuran, LAN dibedakan dari jenis jaringan lainnya oleh media

transmisi dan topologi. Secara umum, LAN tertentu akan menggunakan hanya

satu

jenis

medium transmisi.

Dan

secara

khusus,

LAN

memiliki jangkauan

kecepatan

data

sebesar

4-16

Mbps.

Akan

tetapi

sangat

umum

untuk

LAN

untuk memiliki kecepatan data sebesar 100 Mbps atau 1 Gbps.

|

|

15

Biasanya,

LAN

menggunakan

pendekatan

jaringan broadcast

lebih

daripada

pendekatan

switching.

Dengan

broadcast communication network,

tidak ada node-node penengah. Pada

masing-masing station, terdapat sebuah

transmitter/receiver yang

menghubungkan

media

dengan

station dengan

station lain. Sebuah

transmisi

dari

satu station disiarkan

dan

diterima

oleh

semua station-station lain. Data biasanya ditransmisikan dalam bentuk paket.

Karena medianya dibagi, maka hanya ada satu station pada saat itu yang dapat

mentransmisikan paket.

2.3.2 Wide Area Network (WAN)

Wide Area Network (WAN)

merupakan jaringan komputer jarak jauh

untuk transmisi data, gambar, audio,

dan informasi video melalui area

geografis yang besar yang mungkin terdiri dari suatu negara, sebuah benua,

atau bahkan seluruh dunia. (Forouzan, 2007, p14).

Menurut Casad dan Newland (1997, pp32-33) WAN ditandai oleh

berikut:

¾

Ada dalam suatu wilayah geografis yang luas.

¾

Lebih rentan terhadap kesalahan karena jarak perjalanan data.

¾

Interkoneksi dari beberapa LAN.

¾

Lebih canggih dan kompleks daripada LAN.

¾

Teknologinya mahal.

|

16

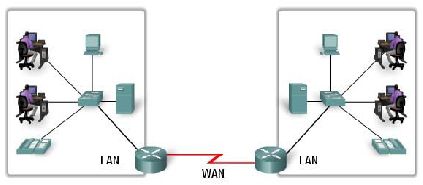

Gambar 2.5 berikut menggambarkan jaringan Wide Area Network (WAN).

Gambar 2.5 Wide Area Networks (WAN)

Biasanya, WAN diimplementasikan menggunakan satu dari dua

teknologi ini : Circuit Switching dan Packet Switching.

Circuit

Switching merupakan

jalur

komunikasi

yang

tepat

dibangun

diantara

dua station

melewati node atau

persimpangan

jaringan.

Jalur

yang

dimaksud adalah suatu rangkaian jaringan fisik yang terhubung diantara node.

Pada

masing-masing

jaringan,

suatu logical channel dimasukkan ke dalam

proses koneksi ini. Data

yang dikirimkan oleh sumber station ditransmisikan

sepanjang

jalur

yang

tepat

secepat

mungkin.

Pada

setiap

node,

data

yang

masuk diarahkan atau dialihkan ke channel keluar yang tepat tanpa

mengalami

penundaan

sama

sekali.

Contoh

yang

paling

umum dalam hal

circuit switching adalah jaringan telepon.

|

|

17

Untuk jaringan Packet Switching menggunakan pendekatan yang

berbeda.

Dalam

hal

ini,

tidak

perlu

menggunakan

kapasitas

transmisi

sepanjang jalur melewati jaringan. Cukup dengan, data dikirim keluar dengan

menggunakan

rangkaian

potongan-potongan

kecil secara berurutan,

yang

disebut packet. Masing-masing packet

melewati jaringan dari satu node ke

node yang lain sepanjang jalur yang membentang dari sumber ke tujuan. Pada

setiap node, seluruh

packet

diterima,

disimpan

dengan

cepat,

dan

ditransimisikan ke node

berikutnya. Jaringan packet

switching umumnya

dipergunakan untuk komunikasi dari terminal ke komputer dan dari komputer

ke komputer.

2.3.3 Metropolitan Area Network (MAN)

Menurut Forouzan (2007, p15), Metropolitan Area Network (MAN)

adalah jaringan dengan ukuran berada diantara LAN dan WAN. MAN dapat

mencakup kantor-kantor perusahaan yang letaknya berdekatan atau juga antar

kota dan dapat dimanfaatkan untuk keperluan pribadi (swasta) atau umum.

MAN mampu menunjang data dan suara, bahkan dapat berhubungan

dengan

jaringan

televisi kabel.

MAN adalah

satu

rangkaian

komputer

yang

disambungkan

antara

satu

sama

lain pada

kedudukan

geografi

yang

luas,

gabungan LAN dan WAN pada satu lokasi kepada satu LAN dan WAN pada

lokasi

yang

lain

dengan

penyambungan

kepada

backbone

yang

dijalankan

oleh standar telekomunikasi.

|

18

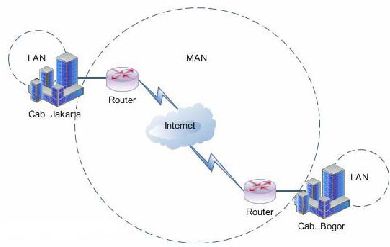

Gambar 2.6 berikut menggambarkan Metropolitan Area Network (MAN).

Gambar 2.6 Metropolitan Area Network (MAN)

Keunggulan dari MAN itu sendiri, MAN dapat

mentransfer data

dengan berkecepatan tinggi, yang menghubungkan berbagai lokasi seperti

kampus, perkantoran, pemerintahan, dan sebagainya.

2.4 Topologi Jaringan

Topologi

merupakan perencanaan

bagaimana pengkabelan akan terkoneksi

dengan node

dan

bagaimana

node

akan berfungsi

dalam jaringan

satu

sama

lain.

Sebuah topologi mendefinisikan pengaturan node, kabel, dan konektivitas perangkat

yang membentuk jaringan. (Casad dan Newland, 1997, p164).

|

19

Berikut

ini adalah beberapa topologi jaringan, yaitu:

a.

Topologi Bus

Beberapa node dipasangkan dengan jalur data (bus).

Masing-masing

node dapat melakukan tugas-tugas dan operasi yang berbeda namun semua

mempunyai

hierarki

yang

sama.

Topologi ini biasanya menggunakan kabel

coaxial, yang sekarang sudah sangat jarang digunakan atau diimplementasikan.

Pada topologi ini semua terminal terhubung ke jalur komunikasi. Gambar

berikut adalah gambaran dari topologi bus:

Gambar 2.7 Topologi Bus

b.

Topologi Star

Beberapa node yang dipasangkan dengan simpul pusat, yang

membentuk jaringan fisik seperti bintang, semua komunikasi ditangani

langsung

dan

dikelola

oleh

host

yang

berupa

main

frame

komputer

seperti

switch dan hub. Topologi star digunakan dalam jaringan yang padat, ketika end

|

20

point dapat dicapai langsung dari lokasi pusat, kebutuhan untuk perluasan

jaringan, dan membutuhkan kehandalan yang tinggi. Topologi ini merupakan

susunan yang menggunakan lebih banyak kabel daripada bus dan karena semua

komputer

dan

perangkat

terhubung

ke central point. Jadi bila ada salah satu

komputer atau perangkat yang mengalami

kerusakan maka tidak akan

mempengaruhi yang jaringan yang lainnya.

Berikut ini gambar topologi Star sebagai gambaran :

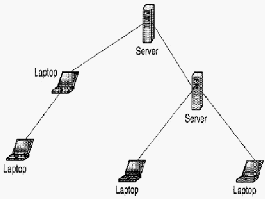

Gambar 2.8 Topologi Star

Pada topologi ini semua transmisi dari stasioner yang satu ke stasioner

yang lain harus melalui server, setelah itu baru dikirim ke alamat yang dituju.

c.

Topologi Hierarchical

Berbentuk seperti pohon bercabang yang terdiri dari komputer induk

(host) yang dipasangkan dengan simpul atau node lain secara berjenjang,

jenjang yang lebih tinggi berfungsi sebagai pengatur kerja jenjang dibawahnya,

|

21

biasanya topologi ini digunakan oleh perusahaan besar atau lembaga besar yang

mempunyai

beberapa

cabang

daerah, sehingga

data

dari

pusat

bisa

didistribusikan ke cabang atau sebaliknya.

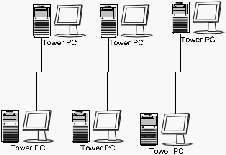

Berikut ini gambar topologi Hierarchical sebagai gambaran :

Gambar 2.9 Topologi Hierarchical

d.

Topologi Ring

Di

dalam topologi

Ring

semua

workstation

dan

server

dihubungkan

sehingga terbentuk

suatu pola lingkaran atau cincin. Tiap workstation ataupun

server

akan

menerima

dan

melewatkan informasi dari satu komputer ke

komputer

lain,

bila

alamat-

alamat yang

dimaksud

sesuai

maka

informasi

diterima dan bila tidak informasi akan dilewatkan. Kelemahan dari topologi ini

adalah

setiap node dalam jaringan akan selalu

ikut serta mengelola

informasi

yang dilewatkan dalam jaringan, sehingga bila terdapat gangguan disuatu node

maka seluruh jaringan akan terganggu. Keunggulan topologi Ring adalah tidak

|

22

terjadinya

collision

atau

tabrakan

pengiriman

data seperti

pada

topologi Bus,

karena

hanya

satu node dapat

mengirimkan

data

pada suatu saat, dan yang

lainnya menunggu hingga pengiriman data selesai.

Berikut ini gambar topologi Ring sebagai gambaran :

Gambar 2.10 Topologi Ring

2.5 Arsitektur Protokol Jaringan

2.5.1 Model Open System Interconnection (OSI)

Menurut

Lukas

(2006,

pp22-24),

model Open System

Interconnection (OSI) dikembangkan oleh

International Standard

Organization (ISO) sebagai model untuk merancang komunikasi

komputer

dan

sebagai kerangka

dasar

untuk

mengembangkan

protokol

|

23

lainnya.

OSI

terdiri

dari

tujuh

layer dan

standar OSI

telah

diterima

di

industri komunikasi yang mana dipakai untuk mengatur karakteristik,

elektrik dan prosedur dari perlengkapan komunikasi.

Model

Open

System

Interconnection

(OSI)

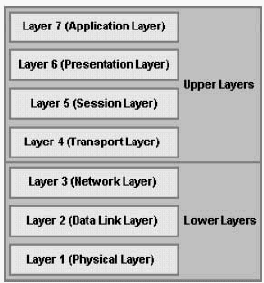

Layer

digambarkan

seperti pada gambar 2.11 berikut :

Gambar 2.11 Model OSI

• Application Layer

Berfungsi sebagai antarmuka dengan aplikasi dengan fungsionalitas

jaringan, mengatur bagaimana aplikasi dapat mengakses jaringan, dan

kemudian

membuat pesan-pesan kesalahan. Protokol

yang berada

dalam lapisan ini adalah HTTP, FTP, SMTP, dan NFS.

|

|

24

•

Presentation Layer

Berfungsi untuk mentranslasikan data yang hendak ditransmisikan

oleh aplikasi ke dalam format yang dapat ditransmisikan melalui

jaringan. Protokol yang berada dalam level ini adalah perangkat lunak

redirektor

(redirector

software),

seperti

layanan Workstation

(dalam

Windows

NT)

dan

juga

Network

shell

(semacam Virtual

Network

Computing (VNC) atau Remote Desktop Protocol (RDP)).

•

Session Layer

Berfungsi untuk mendefinisikan bagaimana koneksi dapat dibuat,

dipelihara, atau dihancurkan.

Selain

itu,

di

level ini juga dilakukan

resolusi nama.

•

Transport Layer

Berfungsi

untuk

memecah

data

ke

dalam paket-paket

data

serta

memberikan

nomor

urut

ke

paket-paket

tersebut

sehingga

dapat

disusun kembali pada sisi tujuan setelah diterima. Selain itu, pada level

ini juga membuat sebuah tanda bahwa paket diterima dengan sukses

(acknowledgement),

dan

mentransmisikan

ulang terhadp paket-paket

yang hilang di tengah jalan.

|

|

25

•

Network Layer

Berfungsi

untuk

mendefinisikan

alamat-alamat

IP,

membuat header

untuk

paket-paket,

dan

kemudian

melakukan routing

melalui

internetworking dengan menggunakan router dan switch layer-3.

•

Data Link Layer

Befungsi untuk menentukan bagaimana bit-bit data dikelompokkan

menjadi format yang disebut sebagai frame. Selain

itu, pada

level ini

terjadi koreksi kesalahan, flow control, pengalamatan perangkat keras

(seperti halnya Media Access Control Address (MAC Address)), dan

menetukan bagaimana perangkat-perangkat jaringan seperti hub,

bridge, repeater, dan switch layer 2 beroperasi. Spesifikasi IEEE 802,

membagi level

ini

menjadi dua

level anak,

yaitu lapisan Logical Link

Control (LLC) dan lapisan Media Access Control (MAC).

•

Physical Layer

Berfungsi untuk mendefinisikan media transmisi jaringan, metode

pensinyalan, sinkronisasi bit, arsitektur jaringan (seperti halnya

Ethernet atau Token Ring), topologi jaringan dan pengabelan. Selain

itu, level ini juga mendefinisikan bagaimana Network Interface Card

(NIC) dapat berinteraksi dengan media kabel atau radio.

|

|

26

2.5.2 Model TCP/IP

Dalam perpindahan data pada jaringan komputer, sebagai alamat

tujuan dalam jaringan adalah menggunakan Internet Protocol address atau

yang biasa dikenal dengan IP address. IP address digunakan sebagai

pengalamatan

dalam

jaringan komputer,

konsep

ini

berdasarkan

dari

konsep

TCP/IP,

yang

digunakan

sebagai

dasar

dalam

pembentukan

jaringan komputer dewasa. Penentuan IP address dapat ditentukan dengan

berbagai cara, namun ada aturan-aturan yang harus dipenuhi guna menjaga

kemudahan dalam manajemen jaringan.

Transfer Control Protocol / Internet Protocol atau biasa dikenal

dengan

TCP/IP

adalah

hasil

riset yang

dikembangkan

badan

pertahanan

Amerika Serikat yang awalnya diberi nama

ARPANET.

Sama

seperti

arsitektur OSI, TCP/IP juga menggunakan sistem layering. Jika arsitektur

OSI

dikenal

dengan

seven layer

OSI,

karena

memiliki

tujuh

layer

arsitektur.

Sedangkan

TCP/IP

hanya

mempunyai

empat layer

arsitektur,

yaitu application layer dan transport layer dari segi protocol dan

internet

serta network access pada bagian networks.

Model TCP/IP Layer digambarkan seperti pada gambar 2.12

berikut :

|

27

Gambar 2.12 Model TCP/IP

2.6 Routing Protocol

Router adalah device

yang bertanggung jawab untuk mentransmisikan

informasi

dari

satu jaringan ke jaringan

lokal

yang

lain

atau

juga

dapat diartikan

router

sebagai

paket switch

yang

digunakan

untuk

menyambungkan

traffic

berdasarkan

logical

address

di layer

3.

Untuk

melaksanakan

tugas

ini,

router

mengatur

tabel

dari

network

address.

Dalam beberapa

kasus,

tergantung

dari

protokol yang digunakan, router mengatur database topologi dari struktur jaringan.

Routing

protocol

sendiri

merupakan

metode

yang digunakan router

untuk saling

bertukar informasi routing.

Menurut

Stallings (1996,

p549),

dalam

mempertimbangkan

fungsi

routing,

penting untuk membedakan dua konsep :

¾

Informasi routing : Informasi tentang topologi dan delay dari internet.

|

|

28

¾

Algoritma routing : Algoritma digunakan untuk membuat keputusan routing

datagram, berdasarkan informasi routing saat ini.

Aturan pertukaran

informasi dapat di berikan secara otomatis atau dinamis

disebut dengan

dynamic

routing,

informasi disebarkan

atau ditukar

dari router ke

router

lain. Atau

seorang

network

administrator

dapat

memberikannya

secara

manual atau statis, metode ini disebut dengan static routing.

2.6.1 Protokol Link State dan Distance Vector

Dynamic routing protocol dapat dikategorikan dalam dua group:

¾

Link State Protocols

Algoritma link-state protocol dikenal dengan algoritma pencarian

jalur

terpendek

terlebih

dahulu

(shortest-path

first)

dalam

memberikan

atau menentukan jalur dalam pertukaran informasi routing ke semua

node.

Setiap routing

akan

menyebarkan atau

memberikan routing

table

yang dimilikinya kepada

router

yang terhubung secara

langsung dengan

router

tersebut,

dan

router

yang

diberikan

akan

meng-update

routing

table

yang dia punya dan akan disebarkan kembali, begitu seterusnya.

Dalam link-state protocols, router menyebarkan ke seluruh

internetwork

yang terhubung dengan router secara fisik.

Kemampuan link-state protocol :

¾

Menggambarkan topologi jaringan secara keseluruhan.

|

|

29

¾

Mengkalkulasikan jalur terpendek kepada router lain.

¾

Melakukan

update

bila

ada

perubahan. Mengirimkan update

routing ke semua router.

Yang

termasuk dalam

link-state

protocol

adalah:

Open Shortest

Path First (OSPF) dan IS – IS.

¾

Distance Vector Protocols

Algoritma

yang

bekerja

pada

distance

vector dikenal

dengan

algoritma

Bellman

Ford,

diamana routing

table

dari

router

hanya

di

berikan kepada router tetangganya saja yang terhubung secara fisik dan

tidak

disebarkan kepada router

yang

tidak

terhubung

secara

fisik.

Pada

distance

vector

protocol,

router menyebarkan

remote

network

dan

mempelajari tentang penyebaran dari router lain.

Kemampuan distance vector protocol antara lain :

¾

Menampilkan

topologi

jaringan

dari

sudut

pandang

router

tetangga.

¾

Manambahkan jarak vector dari router ke router.

¾

Melakukan update secara berkala

¾

Mengirimkan salinan routing table ke router tetangga.

|

|

30

Yang

termasuk

dalam Distance

Vector

Protocols :

Routing

Information

Protocol

(RIP),

Routing

Information

Protocol

versi 2

(RIPv2),

Interior

Gateway

Routing

Protocol (IGRP)

dan

Enhanced

Interior Gateway Routing Protocol (EIGRP).

Routing

protocol

di

atas

merupakan

cara

penyebaran

rute

atau

jalur secara dinamis, jika kantor atau perusahaan masih kecil dan jumlah

node untuk router tidak terlalu banyak maka dapat menggunakan metode

routing yang statis (static routing) dengan cara mendaftarkan semua jalan

yang ada di semua router. Metode ini akan banyak memakan waktu

dalam

melakukan konfigurasi pada

router,

dan

jika

ada

perubahan atau

ada penambahan pada jaringan kita, maka metode static route tidak dapat

mendeteksi

secara

langsung,

namun

dengan

menggunakan routing

protocol

yang merupakan dynamic routing maka penambahan atau

pengurangan serta perubahan dapat dideteksi secara otomatis tanpa harus

merubah konfigurasi secara manual.

2.6.2 Static Routing

Seperti

yang

telah disebutkan di atas, static routing akan efisien

jika digunakan untuk kantor kategori SOHO (Small Office, Home Office).

Karena jika memilih

untuk

menggunakan

static

routing,

maka

seorang

administrator harus menghapus routing table yang sudah ada dan meng-

create routing table yang baru. Karena metode static routing tidak dapat

mendeteksi dan merubah routing table secara otomatis. Dengan cara yang

|

|

31

sangat sulit dan terlalu banyak konfigurasi yang dilakukan maka metode

static routing tidak disarankan

untuk digunakan pada perusahaan besar.

Karena

akan

menghambat

pertumbuhan bisnis dan juga akan sangat

memerlukan source tenaga ahli. Akan

sangat fatal jika terjadi kesalahan

saat melakukan perubahan routing table. Jika terjadi kesalahan maka

proses

bisnis, dan

data flow

menjadi kacau

bahkan akan

menyebabkan

terhentinya perputaran data yang seharusnya.

2.6.3 Border Gateway Protocol (BGP)

Border Gateway Protocol (BGP) adalah distance vector protocol

yang

melakukan

routing antar

domain.

BGP

merupakan Exterior

Gateway

Protocol (EGP),

artinya

ia

akan bertukar

informasi routing

dengan router dari autonomous system yang terletak di sistem BGP

lainnya.

2.7 Keamanan Jaringan

Menurut

Kizza

(2005,

p49),

keamanan

adalah proses

yang

terus-menerus

melindungi objek dari serangan. Objek tersebut mungkin orang, sebuah organisasi

seperti bisnis, atau sistem komputer dan file.

Keamanan

merupakan

hal

yang

penting dalam sebuah jaringan komputer,

karena

faktor keamanan

inilah

yang menjadi

pelindung

bagi

data-data yang

mengalir

di

dalam jaringan

komputer.

Pada

dasarnya

ada

tiga

aspek

yang

dapat

dikelompokkan dalam

upaya

mengamankan jaringan komputer dari ancaman-

|

|

32

ancaman yang mungkin dapat merusak sistem yang sedang berjalan. Tiga hal yang

menjadi segmentasi dalam melakukan keamanan jaringan yaitu:

¾

Pengamanan dari segi hardware

Pengamanan

dalam segi hardware

adalah

upaya

kita

untuk

mengamankan device-device penting yang menjadi bagian dalam jaringan

komputer seperti menempatkan server pada ruangan tertentu yang

terlindungi.

Atau

memberikan

pelindung kabel jaringan. Dan masih

banyak hal yang bisa dilakukan untuk mengamankan device jaringan.

¾

Pengamanan dari segi software

Pengamanan dari segi software adalah pengamanan dari virus-virus yang

banyak di internet. Banyak cara yang dapat dilakukan seperti memasang

antivirus dan memasang firewall.

¾

Pengamanan dari human error

Pengamanan

dari human error

atau

penyusup

dengan

cara

melakukan

pelatihan pada operator, melakukan backup berkala. Untuk melindungi

dari penyusup dapat diberikan access

list pada

jaringan dilengkapi

dengan user account.

|

|

33

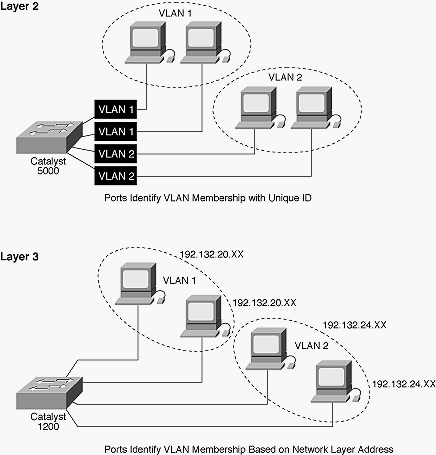

2.7.1 Virtual LAN (VLAN)

VLAN adalah kelompok device dalam sebuah LAN yang dikonfigurasi

(menggunakan software manajemen) sehingga mereka dapat saling berkomunikasi

asalkan dihubungkan dengan jaringan yang sama walaupun secara fisikal mereka

berada pada segmen LAN yang berbeda. (Forouzan, 2007, p458)

Virtual LAN (VLAN) menawarkan sebuah solusi dengan memungkinkan

pengguna di setiap lokasi

untuk berpartisipasi dalam

LAN. Keanggotaan VLAN

dilakukan

didalam switch

dan

dapat

didasarkan

pada

asosiasi port

fisik,

MAC

address,

alamat

jaringan

atau

karakteristik

paket lainnya. Sebuah

karakteristik

kunci dari VLAN adalah bahwa setiap VLAN mewakili broadcast domain

terpisah.

Berikut adalah beberapa cara VLAN dapat menyederhanakan manajemen

jaringan. (Lammle, 2004, p28).

¾

VLAN dapat mengelompokkan beberapa broadcast domain dalam

beberapa subnet logical.

¾

Pengguna dapat menambah jaringan,

memindahkan,

dan

melakukan

perubahan dengan mengkonfigurasi port ke VLAN yang tepat

¾

Pengguna dapat menempatkan sebuah kelompok pengguna yang

memerlukan

keamanan

tinggi

kedalam VLAN

sehingga

tidak

ada

pengguna diluar dari VLAN yang dapat berkomunikasi dengan

mereka.

|

34

¾

VLAN dapat dianggap independen.

¾

VLAN dapat meningkatkan keamanan jaringan.

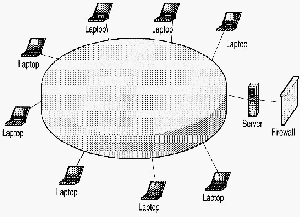

Penggunaan VLAN akan membuat pengaturan jaringan menjadi sangat

fleksibel dimana

dapat

dibuat

segmen yang

bergantung

pada

organisasi,

tanpa

bergantung pada lokasi workstation seperti pada gambar dibawah ini :

Gambar 2.13 Virtual LAN

|

|

35

Beberapa keuntungan penggunaan VLAN antara lain:

1. Security – keamanan data dari setiap divisi dapat dibuat

tersendiri, karena

segmennya bisa dipisah secara logika. Lalu lintas data dibatasi segmennya.

2. Cost

reduction

–

penghematan

dari

penggunaan

bandwidth

yang

ada

dan

dari

upgrade perluasan network yang bisa jadi mahal.

3. Higher performance – pembagian jaringan layer 2 ke dalam beberapa kelompok

broadcast domain yang lebih kecil, yang tentunya akan mengurangi lalu lintas

paket yang tidak dibutuhkan dalam jaringan.

4.

Broadcast storm mitigation – pembagian jaringan ke dalam VLAN-VLAN akan

mengurangi

banyaknya

device

yang

berpartisipasi

dalam pembuatan

broadcast

storm. Hal ini terjadinya karena adanya pembatasan broadcast domain.

5.

Improved

IT staff

efficiency –

VLAN

memudahkan

manajemen

jaringan

karena

pengguna yang

membutuhkan sumber daya

yang dibutuhkan berbagi dalam

segmen yang sama.

6.

Simpler

project

or

application management

–

VLAN

menggabungkan

para

pengguna jaringan dan peralatan jaringan untuk mendukung perusahaan dan

menangani permasalahan kondisi geografis.

2.7.2 Firewall

Menurut Bruno dan Kim (2000, p602) menjelaskan bahwa firewall

adalah suatu sistem device atau aplikasi yang digunakan untuk melindungi suatu

jaringan terhadap jaringan lain yang tidak dipercaya seperti internet. Biasanya

firewall diimplementasikan dengan three-layer design. Pada bagian luar dipasang

|

|

36

router penyaring yang mengimplementasikan access list untuk pemberian akses

tertentu jika ada yang mencoba masuk ke host dari jaringan kita yang terbatas.

Untuk

membantu

kinerja

dari firewall,

dapat

juga

ditambahkan

device

penyaring

yaitu

IGSA

(Internet

Gateway

Security

Appliance) yang berfungsi

sebagai penyaring awal dari data yang akan memasuki jaringan kita, IGSA

dikembangkan oleh Trend Micro, maka lebih dikenal dengan nama Interscan

Gateway Security Appliance. Cisco System juga

mempunyai device

yang sama

bernama

IWSS

(Interscan Web Security Suite). Fungsi device - device tersebut

adalah sebagai device decoy sebelum data

masuk kedalam firewall

yang berada

didepan firewall.

Kriteria suatu firewall yang baik adalah :

¾

Semua komunikasi atau traffic harus melewati firewall.

¾

Firewall hanya melewatkan traffic yang dipercaya.

¾

Firewall dapat melindungi keseluruhan sistem.

Sebagai

hardware

atau

software,

firewall

juga

mempunyai

kekurangan

dan kelebihan, yaitu :

Kelebihan firewall :

¾

Dapat

menjadi

implementasi dari kebijakan sistem keamanan

suatu

jaringan komputer.

|

|

37

¾

Dapat melakukan pembatasan hak akses terhadap service – service yang

ada pada jaringan.

¾

Dapat menjadi auditor untuk jaringan.

¾

Dapat mencatat traffic secara efisien.

Kekurangan firewall :

¾

Firewall

tidak dapat

melindungi apa

yang sudah diizinkan, jika terdapat

virus dalam paket yang

telah diizinkan

maka firewall akan membiarkan

paket yang membawa virus itu masuk.

¾

Firewall tidak dapat melindungi dari tindakan orang dalam yang jahat

(malicious

insider). Karena firewall hanya

akan

melindungi

data

atau

informasi

yang

akan dicuri

oleh penyusup

yang

terhubung ke

jaringan

komputer melalui internet atau intranet.

¾

Tidak

dapat

melindungi

dari

serangan

baru

atau

yang

kompleks

yang

tidak dikenali oleh firewall seperti DoS (Denial of Service).

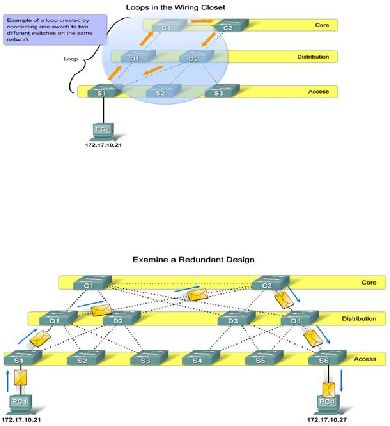

2.7.3 Spanning Tree Protocol

Spanning Tree Protocol

adalah sebuah protokol

manajemen

link

yang

menyediakan jalur backup untuk

mencegah terjadinya loop

yang tidak diinginkan

dalam

jaringan.

Pada

jaringan

Ethernet

agar

dapat

berjalan

dengan

baik,

hanya

satu jalur yang dapat berada diantara dua titik. Jika ada jalur ganda, maka sangat

|

38

mungkin

akan

terjadi

penyampaian

pesan

ganda

dan

akan

mengakibatkan

tingginya traffic.

Loop terjadi karena adanya jalur lain antara satu titik. Untuk

menyediakan

jalur backup dan

mencegah

terjadinya loop

yang

tidak

diinginkan

pada

suatu

jaringan

yang

mengakibatkan overload

traffic dan memakan banyak

bandwidth, maka spanning tree melakukan blocking pada jalur backup, dan akan

mengaktifkannya

jika

diperlukan.

STP

hanya

mengijinkan

satu jalur

yang

aktif

diantara dua titik dan menjadikan jalur alternatif sebagai backup jalur yang diblok

dan akan diaktifkan jika jalur utama crash.

Gambar 2.14 Loop yang terjadi

Gambar 2.15 Pemilihan jalur aktif

|

|

39

STP mempunyai algoritma sendiri untuk

menentukan jalur utama dan jalur yang

mana

yang akan diblok

sehingga

tidak terjadi loop, algoritma

itu disebut dengan

Spanning Tree Algorithm.

Berikut cara kerja Spanning Tree Atgorithm :

¾

Semua switch dalam LAN berpartisipasi dengan cara melakukan

pertukaran data.

Data

yang

ditukarkan

adalah BPDU

(Bridge Protocol

Data Unit). Hal ini untuk menentukan Root Bridge.

¾

Switch dengan Bridge ID (BID) terkecil akan terpilih sebagai Root

Bridge. Jika

terdapat

dua Switch dengan

BID

terkecil

maka

pemilihan

dilakukan dengan melihat MAC address yang paling kecil.

¾

Setelah Root Bridge terpilih, selanjutnya adalah memilih Root Port.

Setiap switch yang tidak terpilih sebagai

Root Bridge akan menentukan

port interface mana yang akan menjadi Root Port dengan memilih

Shortest Path (SP) dengan nilai terkecil.

¾

Jika ada dua port interface dengan nilai SP terkecil yang sama maka akan

dipilih

dengan

melihat

port

priority

terkecil,

jika

ada

dua

yang

sama

maka akan dipilih berdasarkan dengan port ID terkecil.

¾

Selanjutnya

menentukan

Designed

Port dan Non-designed

Port.

Setiap

port

interface

yang

tidak terpilih

sebagai

Root

Port

akan

menjadi

Designed

Port

(DP),

jika

ada

DP

yang

bersebelahan

secara

langsung

maka DP dengan port priority yang lebih besar akan menjadi NDP.

|

|

40

Setiap port pada switch yang menggunakan Spanning Tree ada di salah satu

dari lima state berikut.

¾

Blocking

¾

Listening

¾

Learning

¾

Forwarding

¾

Disable

2.7.4 VLAN Trunking Protocol

VTP adalah Layer 2 messaging protocol yang digunakan untuk menjaga

konsistensi dari

konfigurasi VLAN dengan cara mengatur penambahan,

penghapusan dan perubahan nama dari VLAN. Jika tidak mengunakan VTP

maka perubahan-perubahan terhadap VLAN dilakukan secara manual pada setiap

switch. Dengan VTP perubahan hanya dilakukan pada VTP

server dan VTP

server akan menyalurkan pesan perubahan ke semua switch yang terhubung.

VTP

memberikan

manfaat sebagai berikut :

¾

Konfigurasi VLAN konsistensi diseluruh jaringan.

¾

Skema pemetaan yang memungkinkan suatu VLAN untuk menjadi trunk

diatas media campuran.

|

|

41

¾

Akurat pelacakan dan pemantauan VLAN.

¾

Pelaporan dinamis ditambahkan diseluruh jaringan VLAN.

¾

Plug-and-play saat menambahkan konfigurasi baru VLAN

2.7.4.1 VTP Domain

VTP

domain

merupakan

kumpulan

dari

switch

–

switch

yang

mempunyai satu manajemen yang sama. Fungsi dari VTP adalah untuk

melakukan

pengaturan

switch CISCO

sebagai

suatu

kelompok

switch

management yang tergabung dalam VTP domain.

Satu

switch

hanya bisa

menjadi

bagian

dari

satu switch

management

domain

dan

secara

default

tidak

menjadi

bagian

dari switch

management

domain manapun.

2.7.4.2 VTP Mode

Setting

awal

dari

switch

adalah

tidak

tergabung

dalam switch

management domain manapun, untuk membuatnya menjadi bagian dalam

suatu

switch

management

domain adalah

dengan

melakukan

konfigurasi

sehingga switch

tersebut

menjadi salah satu dari tiga

jenis

mode VTP untuk

menentukan bagaimana cara suatu switch berkomunikasi dengan switch VTP

lainnya dalam switch management domain tersebut. Berikut mode VTP yaitu:

|

42

¾

VTP Server

VTP

server

dapat

menambahkan,

menghapus

dan

mengganti

nama

dari VLAN dan juga menyebarkan

nama VTP domain dan nomor revisi dari

konfigurasi VLAN. Secara default, switch

akan

mempunyai setting

sebagai

berikut:

-

VTP domain name = null

-

VTP Mode = Server

-

Config Revison = 0

-

VLANs = 1

Gambar 2.16 Konfigurasi awal switch

Dalam

satu VTP domain

minimal

harus

mempunyai satu switch

dengan mode VTP server

untuk keperluan pembuatan, penambahan,

penghapusan dan perubahan nama VLAN.

|

|

43

¾

VTP Client

VTP Client tidak dapat melakukan perubahan konfigurasi pada VLAN,

pada

mode

ini switch

hanya

mendengarkan

advertisement

dari

switch VTP

yang lain kemudian memodifikasi konfigurasi hanya untuk dirinya sendiri.

Informasi

yang

diterima

dilanjutkan

ke switch

VTP

tetangganya

yang

satu

domain.

¾

VTP Transparant

Switch dengan mode VTP transparant

harus melakukan konfigurasi

VLAN secara manual. Pada mode ini switch tidak berpartisipasi dengan VTP

dan

tidak

menyebarkan konfigurasi

VLAN-nya. Mode ini

hanya meneruskan

advertisement

yang

lewat

ke

switch

tetangganya

dalam satu

domain.

Jika

terjadi perubahan pada VLAN switch

hanya

menyimpan pada memory lokal

tidak pada NVRAM, sehingga jika direset maka settingan akan hilang.

2.8

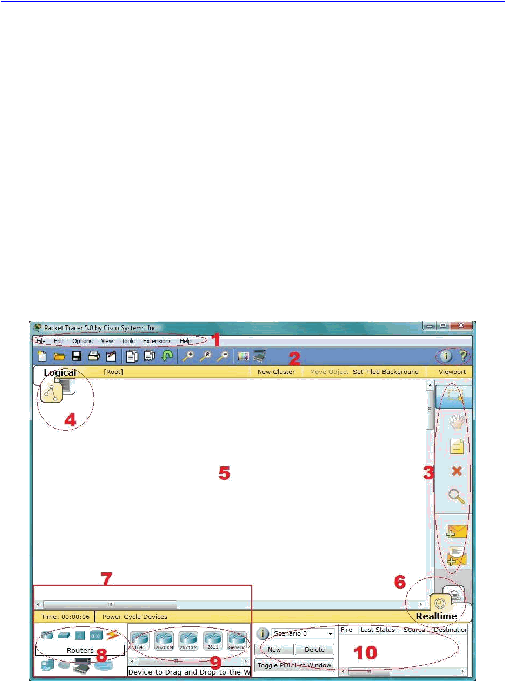

Packet Tracer

Packet

Tracer adalah sebuah

software

yang

dikembangkan

oleh

Cisco.

Packet Tracer merupakan

sebuah

program

simulasi

jaringan

yang

memungkinkan

siswa untuk bereksperimen dengan sistem jaringan dan bertanya tentang pertanyaan

"bagaimana jika", dimana software tersebut berfungsi

untuk membuat

model suatu

jaringan komputer dan

mensimulasikan

suatu jaringan. Paket Tracer

memberikan

|

44

simulasi, visualisasi, perancangan, penilaian, dan kemampuan kolaborasi serta

memfasilitasi

belajar

dan

mengajar

dengan konsep

teknologi

yang kompleks. (

Dalam program ini telah tersedia beberapa komponen–kompenen atau alat–

alat

yang

sering dipakai

atau digunakan

dalam sistem network

tersebut, sehingga

dapat

dengan

mudah

membuat

sebuah

simulasi

jaringan

komputer

didalam PC,

simulasi ini berfungsi untuk mengetahui cara kerja pada tiap–tiap alat tersebut dan

cara pengiriman sebuah pesan dari komputer yang satu ke komputer lain juga dapat

disimulasikan.

Jendela Packet Tracer dapat dapat terlihat pada gambar berikut :

Gambar 2.17 Jendela Packet Tracer

|

|

45

Dalam program tersebut terdiri beberapa menu

yang ditampilkan pada

program ini diantaranya:

1. Kolom Menu

Kolom Menu

pada

bagian

atas

sebelah

kiri

ini

merupakan

bagian

yang

sering

kita

lihat dalam setiap software

yang berguna sebagai

pilihan

menu dari

sekelompok perintah dimana

terdiri antara

lain

adalah

menu

File,

Edit, Options,

View, Tools, Extensions, dan Help.

2. Kolom Shortcut

Pada bagian ini, terdapat shortcut seperti New, Open, Save, Print, Activity

Wizard, Copy, Paste, Undo, Zoom In, Original

Size, Zoom Out, Palette, dan

Custom Devices

Dialog.

Dan

pada

sisi

kanan,

juga

akan

ditemukan shortcut

Network

Information dan

Help.

Fungsi

kolom

ini

adalah

memudahkan

untuk

menjalankan suatu perintah yang diinginkan dengan cepat.

3. Kolom Alat Umum

Bagian ini menyediakan akses yang biasanya menggunakan peralatan

workspace. Bagian ini merupakan sebuah perintah antara lain: memilih (Select),

memindahkan

tata

ruang

(Move Layout),

menempatkan

catatan

(Place

Note),

menghapus

(Delete),

memeriksa

(Inspec

),

serta

menambahkan

PDU

sederhana

dan kompleks.

|

|

46

4. Kolom Logical/Physical Workspace

Pada

bagian

ini

disediakan

dua

macam workspace,

yaitu

Physical

dan

logical workspace. Dimana logical workspace merupakan tempat untuk membuat

sebuah simuasi jaringan komputer. Dan physical workspace

merupakan tempat

yang untuk memberi suatu dimensi physical ke topologi jaringan komputer. Hal

tersebut

bisa

memberikan

pengertian skala dan penempatan sesuatu jaringan

komputer pada suatu lingkungan separti kantor.

5. Workspace (Tempat kerja)

Area

ini

merupakan sebuah

tempat

dimana

akan

merencanakan

atau

membuat

sebuah

jaringan,

mengamati

simulasi pada jaringan tersebut serta

mengamati beberapa macam informasi dan statistik.

6. Kolom Realtime/Simulation

Pada bagian ini tersedia dua item yang diantaranya mode Simulasi dan

mode Realtime, dimana dalam

mode Realtime, jaringan seperti device

yang nyata

dengan

respon

yang

real-time

untuk

semua

aktivitas

jaringan.

Dalam Mode

Simulasi,

user

dapat

melihat

dan

mengendalikan

waktu

interval,

transfer

data,

serta penyebaran data melalui jaringan yang telah dirancang.

|

|

47

7. Network Component Box

Bagian

ini

merupakan

tempat

dimana

untuk

memilih

alat

dan

koneksi

yang akan digunakan pada workspace untuk membuat sebuah jaringan komputer.

Dalam bagian

ini juga

terdapat dua item yaitu pemilihan peralatan dan koneksi

serta pemilihan jenis peralatan dan koneksi yang lebih spesifik contohnya jenis

penghubung dan jenis kabel

8. Kotak Pemilihan Jenis Alat/Koneksi

Bagian

ini

merupakan

bagian

dari kolom

diatas

dimana

pada

kolom

tersebut digunakan untuk memilih sebuah alat yang digunakan dan ditempatkan

pada

workspace. Alat

tersebut

antara

lain

adalah Routers,

Switches,

Hubs,

Wireless Devices, Connections, End Devices, Wan Emulation, Custom Made

Devices, dan Multiuser Connection.

9. Kotak Pemilihan Jenis Alat/Koneksi Spesifik

Bagian ini merupakan lanjutan dari bagian diatas dimana alat atau

koneksi

yang

telah

dipilih

akan

dibagikan jadi

beberapa

jenis-jenisnya

secara

lebih

rinci.

Alat dan koneksi

yang

telah dispesifikasikan tersebutlah yang akan

digunakan

dalam rancangan

atau

pembuatan

jaringan

yang

sesuai

dengan

keinginan.

|

|

48

10. Jendela Informasi Status

Bagian ini merupakan keterangan untuk melihat informasi status dari

paket serta untuk mengatur skenario selama berlangsungnya simulasi jaringan

yang telah dibuat.

|